Lo sappiamo bene, il mondo digitale è in costante e frenetica evoluzione. Quello che spesso dimentichiamo è che questo processo non riguarda esclusivamente i dispositivi che utilizziamo quotidianamente (PC, tablet, smartphones, servers, SaaS, etc.) ma anche le relative minacce. Quando si sviluppa una nuova tecnologia, comprare automaticamente una nuova e relativa modalità d’abuso. Ecco, dunque, che è fondamentale restare al passo con i tempi: quello che ieri era norma, ora può essere già superato.

Mutuando un’espressione popolare si potrebbe dire “Fatta la legge, trovato l’inganno”. Dobbiamo dunque considerare la necessità di verificare e validare applicazioni, strutture e procedure anche alla luce delle nuove minacce, pratiche che possono oggettivamente provocare maggiori danni alla nostra infrastruttura.

Come abbiamo avuto modo di vedere brevemente qui, a seguito della pandemia (dopo la prima fase di spionaggio relativo alle ricerche medico-farmaceutiche) abbiamo assistito ad un incremento degli attacchi informatici basati sull’ambito d’appartenenza del target. Da quali tecniche dunque dobbiamo difenderci?

Al primo posto, come sempre, troviamo il malware – classico evergreen. Quello che dovrebbe attirare l’attenzione sono i trend relativi a Vulnerabilità e Attacchi WebBased: la pandemia ha infatti spinto per una digitalizzazione forzata e questo ha comportato un naturale aumento della superficie da monitorare che, troppo spesso, non ha avuto lo stesso riflesso nel team a cui ciò è demandato.

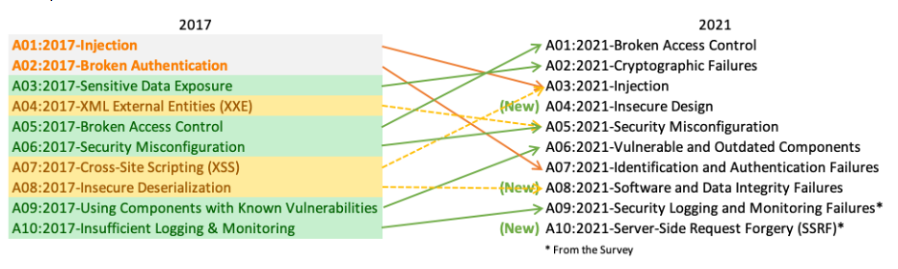

Gli applicativi non vengono dunque aggiornati con la dovuta frequenza. I sistemi operativi rimangono privi delle patch necessarie e le applicazioni custom non vengono analizzate con i dovuti occhi: un’analisi effettuata per esempio nel 2017 può non essere più attuale nel 2022. Sono cambiate le strutture e le relative metodologie d’attacco.

Quindi, come difenderci da ciò? Facendo ricorso a validazioni dei software basate sui trend aggiornati, come lo standard dettato dalla OWASP Top 10.

Come usare queste informazioni?

- Quando chiedi un nuovo applicativo, richiedi che sia validato OWASP Top 10 2021

- Chiedi le specifiche dei PenTest: capire su quali framework si basa il professionista non è solo un’opzione ma una tua tutela

Fatti fare un Progetto valido e chiedi che siano specificati i termini per le attività (GANTT di progetto), specifiche previste e, non ultimo, che il test sia il più possibile oggettivo e replicabile!